Cisco Cihazlarda Config Register ve Şifre Reset İşlemi, Lab 5.0:

Cisco cihazlarda config register adı verilen özel bir register, bilgisayardaki Command Prompt ile bilgisayarı başlattığımızdaki gibi sistem ile ilgili çok kritik işleri yapmakta kullanılmaktadır. Aşağıda Config Register ile yapılabilecek işlemlerin listesi görülebilir:

- Configuration Register değeri görüntülleme, ayarlama

- ROM mod dan başlatma,

- Boot seçimi,

- Açılışta break ile bekleme ayarlama,

- Broadcast adres değiştirme,

- Çalışan işletim sistemini ROM’dan yükleme.

Register %esp gibi spesifik bit değerlerine ayarlanarak değişik komut/RAM satırlarının çağrılmasını sağlar. Aşağıda bit konumları ve bu değerlerin aktif edilmesi ile Config Register‘ın yapacağı işlemlerin listesi görülebilir.

Config Register Ayarlarını Değiştirmek:

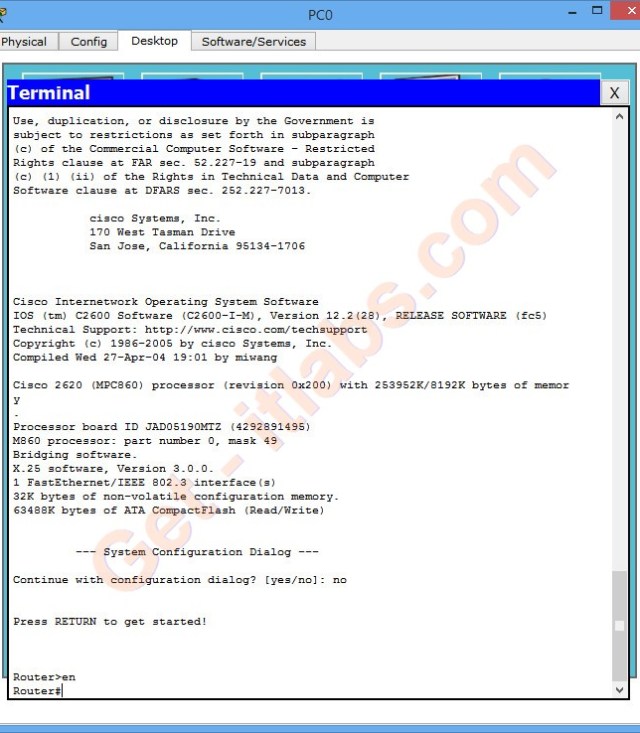

1. Cisco Router’a bilgisayardan Console 0 bağlantısı yapılır.

2. Varsayılan terminal bağlantı değerleri 9600, 8 data biti, parity NO, stop biti 1 şeklinde ayarlanır.

3. Terminal ayarları yapılıp açıldıktan sonra ENTER ile ilk diyaloglar geçilince (Router>) yazısı gelene dek beklenir ve “Router>enable” komutu girilir. Password: <getitlabs> girilir.

4. Şifre girildikten sonra (Router#) ekranında “configure terminal” komutu girlir.

5. CONFIG EXEC modu aktif edildikten sonra “config-register Ox <değer>” komutu girilir. Bu komuttaki <değer> yukarıdaki tabloda verilen değerlerdir.

6. Ardından çıkış yapılarak “copy run start” komutu yazılır ve “show version” komutu ile kontrol yapılarak “reload” komutu çalıştırılır. Cihazın bir sonraki açılışında config register ayarladığımız komuttan çalışacaktır.

Yukarıda açıkladığım 6 adım config register ile ilgili olarak kullanacağımız yaklaşımın çerçevesini oluşturmaktadır. Anlatımımızı unutulmuş bir router şifresi ile gerçek hayata yaklaştıralım.

Sırası ile 1, 2, 3 adımlarının yapıldığını ve password komutunda kaldığımızı defalarca denememize rağmen bir türlü şifreyi hatırlayamadığımızı varsayalım.

Bu durumda cihaz fiziksel olarak kapatılıp açılır ve cihaz Flash tan image dosayasını decompress ederken “Ctrl + Break” tuş kombinasyonuna beraber basılarak Falsh’tan IOS yüklemesi yarıda kesilerek cihazın manuel olarak “rommon” mod’a düşmesi sağlanır.

Rommon moda düşüldükten sonra 31 komut içerisinde yapılması gerekn işlemler sonuçlandırılmalıdır.

rommon 1>confreg <değer> komutu girilir. Burada değer tablodan bulunmalıdır. Yapmak istediğimiz işlem şifre sorulmasını atlamaktır. Bunun için mevcut IOS normal bir şekilde başlarken sadece başlangıç konfigürasyonu (running-config) NVRAM’den yüklenmeyecektir.

Böylece şifre atlanmış varsayılan başlangıç konfigürasyonu ile router açılmış olacaktır.

Bunu sağlamak için tablomuza danışırsak en soldaki değer 2 olacaktır. Çünkü 2 nin anlamı “varsayılan ROM başlangıcı” yani IOS’u nerede buluyorsan oradan yükle bu ayarda değişiklik yapma demektir.

Soldan ikinci değer 1 olacaktır. Bu opsiyoneldir ama güvenlik arttırıcı bir tedbirdir.

Soldan üçüncü değer 4 olacaktır. Tanıma bakınca analaşılacağı gibi sistem NVRAM’i atlayacaktır.

En sağdaki değerde 2 olacaktır. Bu değer varsayılan olarak en başından beri 2 dir. Bu değerde değişiklik yapmaya gerek yoktur.

Böylece “rommon 1>confreg 2142” komutunu girerek Router’ın NVRAM’i atlamasını sağlarız.

Akabinde cihaz yeniden başlatılır. Bunun için “rommon 2>reset” komutu girilir.

Cihaz yeniden açıldığında “enable” komutu girilir ve password: ekranının gelmediği görülür.

Hemen “copy running-config startup-config” komutu girilerek çalışan konfigürasyon kaydedilir böylece bir daha önceki şifre aktif olamaz ama bu konumda cihaz erişime karşı korumasızdır.

Önceki konularımızda anlatıldığı şekilde “enable secret” komutu ile CONFIG EXEC mod da iken gerekli güvenli şifre ayarlaması yapılır.(detaylı bilgi için bakınız.)

Ancak şu ana kadar yapılanlar NVRAM’e “copy run start” komutları ile yazıldı, ancak cihazın config register’ı halen NVRAM’i atlayacak şekilde ayarlı olduğundan bir sonraki açılışta yine ROMMON moda girecektir. Bunu engellemek için “config-register <değer>” komutu girilir. Burada değer yerine 2102 girilmelidir. Arkasından ayarlar NVRAM’e kaydedilir. Böylece bir sonraki açılıştada yaptığımız ayarlar geçerli olacaktır.

Arkadaşlar umarım faydalı bir yazı olmuştur. Bu tür bir güvenlik açığının olamsı size düşündürücü gelebilir. Ancak CISSP ya da benzeri güvenlik konusunda bilgisi olan arkadaşlar. Fiziksel güvenlik tedbirlerinin aşıldıktan sonra, kişilerin cihazın yanı kadar gelebildikten sonra, şifre vb. güvenlik tedbirlerinin pek anlamı olmayacağını bilirler. Bu yüzden öncelikle bu tür bir uygulamayı yetkisiz kişilerin yapmasını önleyecek fiziksel ve koruyucu güvenlik tedbirleri alınmalıdır.

Emre Çağlar HOŞGÖR

Elinize sağlık hocam Cisco router Packet Tracer ile güzel uygulamalar olmuş